Die meisten Deutschen bezahlen Cybererpresser

Kaspersky: Nur 47 % der Lösegeldzahler nach Ransomware-Angriffen bekommen Daten zurück

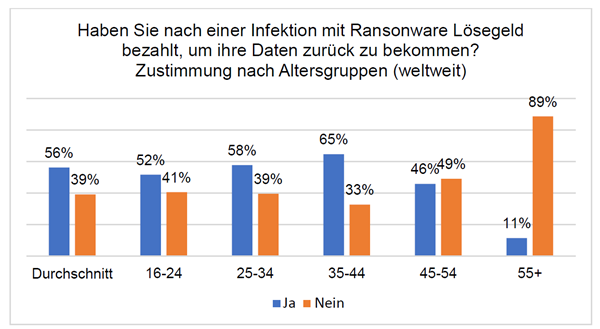

Ingolstadt, 10. April 2021. Jedes zweite Erpressungsopfer in Deutschland zahlt nach Verschlüsselungsangriffen den Cybergangstern das geforderte Lösegeld. Doch nur 47 Prozent der Zahler bekommen danach wieder Zugriff auf ihre Daten. Das hat die Ingolstädter Außenstelle der russischen Sicherheits-Softwareschmiede „Kaspersky“ mitgeteilt und sich dabei auf eine Studie, für die unter anderem rund 1000 Deutschen befragt wurden.

Experten raten von Lösegeldzahlung ab

Die Sicherheitsexperten raten auch angesichts dieser Quoten davon ab, die Erpresser zu bezahlen. Vielmehr sollten die Betroffenen zur Polizei gehen. „Unsere Zahlen zeigen eine hohe Bereitschaft privater Nutzer, Lösegeldzahlungen zu leisten“, erklärt Kaspersky-Managerin Marina Titova. „Doch eine Geldübergabe ist keine Garantie dafür, die Daten auch wieder zurück zu bekommen; sie ermutigt Cyberkriminelle sogar, ihre Praktiken fortzuführen.“

Wie laufen Ransom-Angriffe ab?

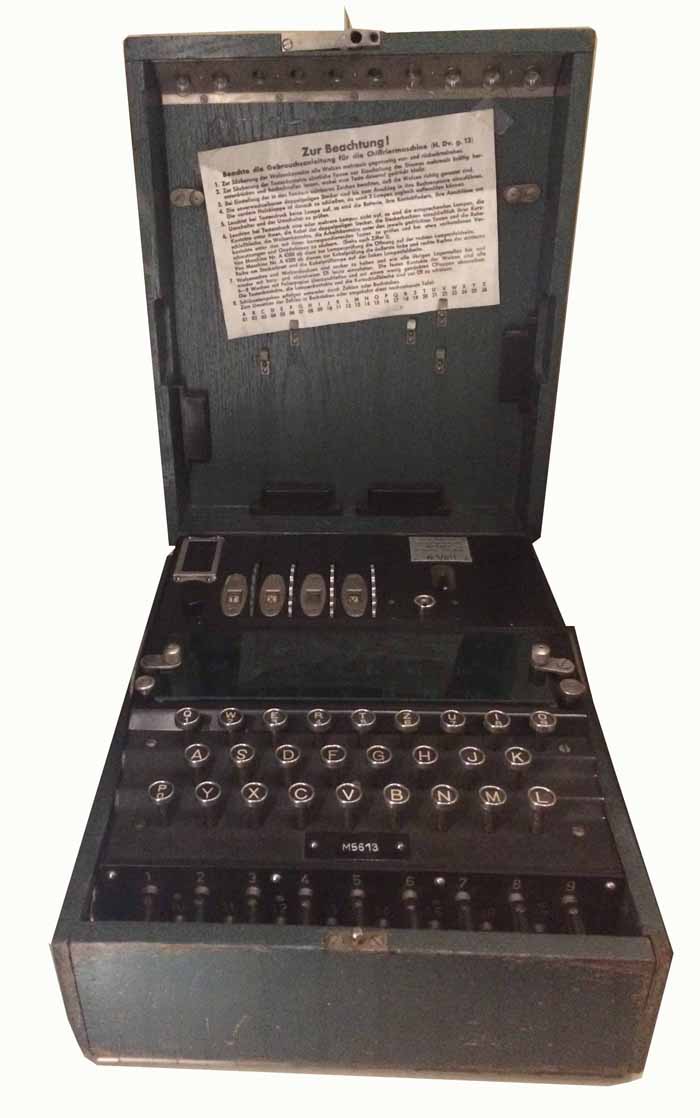

Bei den sogenannten „Ransomware“-Angriffen schleusen Kriminelle schädliche Programme auf dem Rechner ihrer Opfer ein. Dies geschieht beispielsweise, wenn die Empfänger von Spam-E-Mails auf darin eingebettete Links klicken. Zudem sind Rechner ohne Firewall und Virenwächter angreifbar durch Download-Fallen auf speziell präparierten Internet-Seiten. Bei aufwendigeren Angriffsoperationen legen die Cybergangster zum Beispiel auch manipulierte USB-Speicherstifte aus, die naive Finder dann in ihre Firmen-PCs stecken.

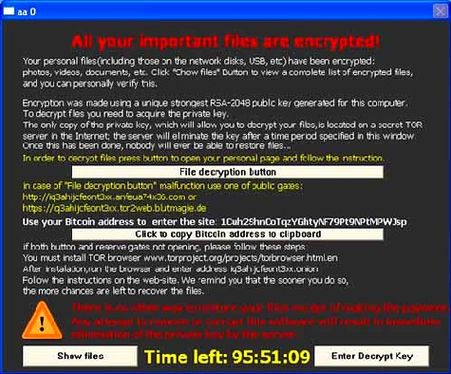

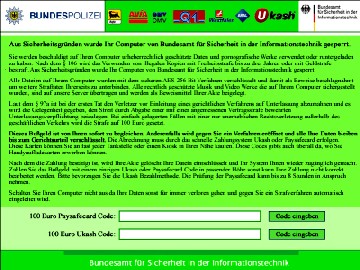

Ist das Schad-Programm einmal auf dem Computer, verschlüsselt es darauf alle Daten oder lädt per Internet Programme nach, die das können. Danach bekommen die Opfer eine Meldung, dass sie einen bestimmten Betrag bezahlen sollen, damit sie angeblich wieder die Kontrolle über ihre Rechner und die darauf gespeicherten Daten zurückbekommen. Das Lösegeld soll beispielsweise über Guthaben-Codes, Bitcoin-Kryptogeld oder andere schwer nachverfolgbare Wege gezahlt werden. Laut Kaspersky gelingt es letztlich – unabhängig davon, ob sie bezahlten oder nicht –nur neun Prozent der Opfer in Deutschland, alle ihre verschlüsselten oder gesperrten Dateien nach einem Angriff wiederherzustellen.

Seit Corona auch mehr Erpressungsversuche mit Porno-Masche

Vor allem seit in Corona-Zeiten immer mehr Berufstätige ständig Videokonferenzen absolvieren und daher Web-Cams an ihren PCs und Laptops in Betrieb haben, hat auch eine andere Erpresser-Masche zugenommen: Die Kriminellen behaupten in E-Mails, die Opfer durch die Webcams beim Besuch von Pornoseiten gefilmt zu haben. Sie drohen, die Videodateien zu veröffentlichen oder Freunden und Verwandten zuzuspielen, wenn die Opfer nicht per Bitcoin ein Lösegeld per Bitcoin zahlen. In aller Regel sind dies allerdings leere Drohungen: Bisher sind kaum Fälle bekannt, in denen Cybergangstern verwertbare Aufnahmen in die Hände gefallen sind. Die Kriminellen gehen nur auf Dummenfang, da sie die Statistiken kennen, wieviele Zugriffe Pornoseiten im Internet haben.

Tipps gegen Cybererpressungen

Die Sicherheitsexperten geben folgende Ratschlage:

- Bei Ransomware-Attacke kein Lösegeld zahlen, sondern die zuständigen Ermittlungsbehörden informieren.

- Die genaue Bezeichnung des Ransomware-Trojaners hilft Sicherheitsexperten bei der Entschlüsselung und Wiederherstellung der Daten.

- Das „Bundesamt für Sicherheit in der Informationstechnik“ (BSI) listet hier im Internet ausführliche Informationen und Gegenmaßnahmen zu Ransomware-Angriffen auf.

- Kaspersky bietet auf seinem „No Ransom“-Portal Informationen, aktuelle Deskriptoren zur Entschlüsselung und kostenlose Anti-Ransomware-Tools.

- In Spam-Mails oder auf unbekannten Webseiten niemals Links anklicken und keine Anhänge in E-Mails von unbekannten Absendern öffnen.

- Keine USB-Sticks oder andere Speichermedien unbekannter Herkunft verwenden.

- Alle Geräte mit Firewalls und Virenwächtern schützen

- Regelmäßige Sicherheitskopien wichtiger Daten anlegen – zum Beispiel auf externen Festplatten.

- In Sachsen können angegriffene Unternehmen, Verbände und Behörden auch direkt das „Cybercrime Competence Center Sachsen“ (SN4C) um Hilfe bitten.

Autor: Heiko Weckbrodt

Quellen: Kaspersky Deutschland, Oiger-Archiv, BSI, SN4C

Zum Weiterlesen:

Entschlüssler gegen Verschlüsselungs-Trojaner

Erpressung: Falsche CIA-Agenten wollen Bitcoins

Ihre Unterstützung für Oiger.de!

Ohne hinreichende Finanzierung ist unabhängiger Journalismus nach professionellen Maßstäben nicht dauerhaft möglich. Bitte unterstützen Sie daher unsere Arbeit! Wenn Sie helfen wollen, Oiger.de aufrecht zu erhalten, senden Sie Ihren Beitrag mit dem Betreff „freiwilliges Honorar“ via Paypal an:

Vielen Dank!