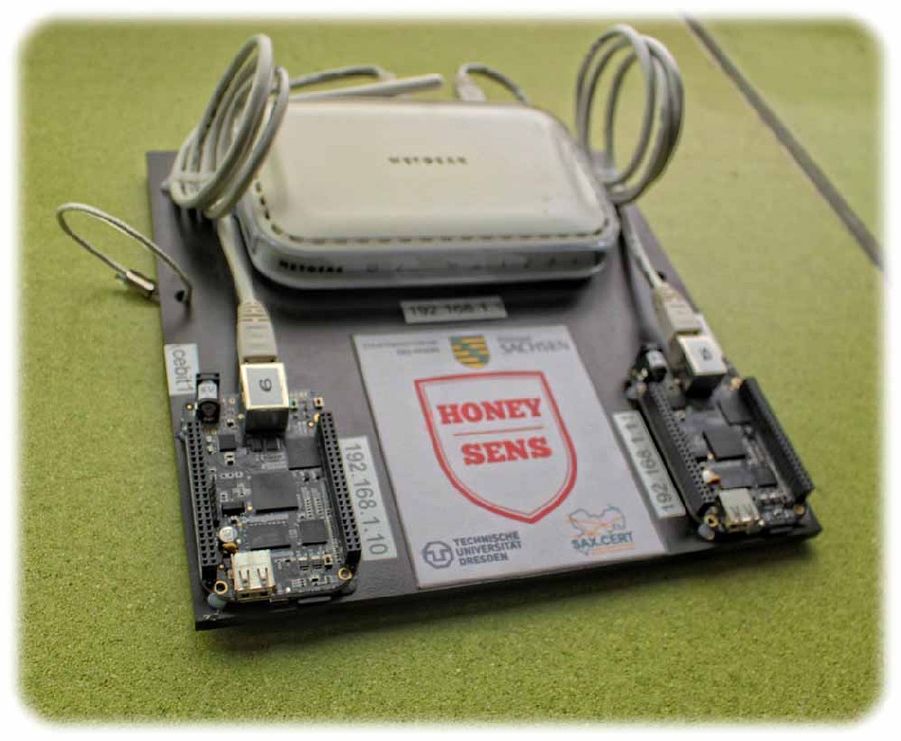

Automatische Fallen für automatische Angreifer aus dem Internet: Auch der Freistaat möchte die elektronischen Honigfallen der TUD einsetzen, um Verseuchungen im sächsischen Verwaltungsnetz aufzuspüren. Foto: Heiko Weckbrodt

Datenschützer der TU Dresden stellen Honigfallen auf, um zu testen, ob die Viren auf den Rechnern wimmeln

Dresden, 17. Dezember 2015. Die Uni-Informatiker wollen den Campus der Technischen Universität Dresden (TUD) demnächst mit Honigtopf-Fallen (auch „Honeypots“ genannt) spicken, um herauszubekommen, wieviele Rechner in den Universitätsnetzen mit Schadprogrammen verseucht sind. Das hat Professor Thorsten Strufe angekündigt, der den Lehrstuhl für Datenschutz und Datensicherheit in der Informatikfakultät leitet. Er bereitet die Aktion, die Anfang oder Mitte 2016 starten soll, gemeinsam mit der „Stabsstelle Informationssicherheit“ vor.

Dabei stecken die Projekt-Mitarbeiter 40 bis 50 spezielle Mini-Computer namens „Honey Sens“ in unbenutzte Netzwerk-Dosen in Uni-Gebäuden. Sie gaukeln Cyber-Angreifern – seien es nun menschliche Hacker oder automatisierte Angriffsprogramme – offene Einfalltore zu echten Computern vor. Sie locken sie damit an wie das eben Honigtöpfe mit Bienen tun und protokollieren dann diese Attacken. „Wir wollen aber nicht mit dem Finger auf irgendjemanden zeigen“, betonte Professor Strufe. „In der ersten Phase wollen wir erst mal herausbekommen, wie groß das Problem mit infizierten Rechnern auf dem Campus ist. Daher protokollieren wir erst mal noch nicht, wer konkret angreift.“

Viele Alt-Betriebssysteme in einer technischen Uni absichtlich noch aktiv

Der 41-jährige Professor selbst ist schon sehr gespannt auf die Ergebnisse. Denn in einer Technischen Universität wie der Dresdner hängen erfahrungsgemäß auch noch einige ältere Rechner sowie Computer mit absichtlich nicht aktualisierten Betriebssystemen im Netz. Denn viele technische Versuchsanordnungen, auch solche für Industriepartner, sind teils schon seit langer Zeit installiert, funktionieren nur mit ganz bestimmten Anwendungsprogrammen, die wiederum mit neueren Betriebssystemen nicht zusammenarbeiten. Was heißt: Da könnten Sicherheitslücken ohne Ende lauern.

Sollte sich der Campus als großformatig infizierter Virensumpf herausstellen, will die TUD-Stabsstelle für Informationssicherheit die künstlichen Honig-Fallen in einer zweiten Phase auch dazu befähigen, angreifende Computer ausfindig zu machen.

Pascal Brückner hat die „Honey Sens“-Einsteckkarten im Zuge seiner Diplomarbeit entwickelt. Inzwischen ist er Doktorand am Lehrstuhl für Datenschutz und Datensicherheit. Foto: Tobias Günther

Entwickelt hatte diese „Honey Sens“-Geräte einer von Strufes Studenten im Zuge einer Diplomarbeit: Pascal Brückner arbeitet inzwischen an seiner Promotion. Interesse an Brückners Honigtöpfen hat vor allem auch das Innenministerium in Dresden. Das will die „Honey Sens“-Einsteckkarten nach den Pilotversuchen auf dem Campus verwenden, um das sächsische Verwaltungsnetz auf Verseuchungen zu scannen.

Zuvor bereits Phishing-Attacken auf Campus simuliert

Gemeinsame Sicherheits-Experimente der Informatiker und der Stabsstelle für Informationssicherheit an der TUD haben bereits Tradition. In der Vergangenheit hatten beide Institutionen beispielsweise schon Phishing-Attacken auf dem Campus simuliert (Das Uni-Journal berichtete darüber). Damit wollten sie seinerzeit testen, wieviele Uni-Mitarbeiter und Studenten bei solchen Datenabfisch-Versuchen anbeißen.

Autor: Heiko Weckbrodt

-> Dieser Beitrag ist ursprünglich für das Universitäts-Journal der TU Dresden entstanden und dort auch in der Ausgabe 20/2015 zu finden.

Ihre Unterstützung für Oiger.de!

Ohne hinreichende Finanzierung ist unabhängiger Journalismus nach professionellen Maßstäben nicht dauerhaft möglich. Bitte unterstützen Sie daher unsere Arbeit! Wenn Sie helfen wollen, Oiger.de aufrecht zu erhalten, senden Sie Ihren Beitrag mit dem Betreff „freiwilliges Honorar“ via Paypal an:

Vielen Dank!