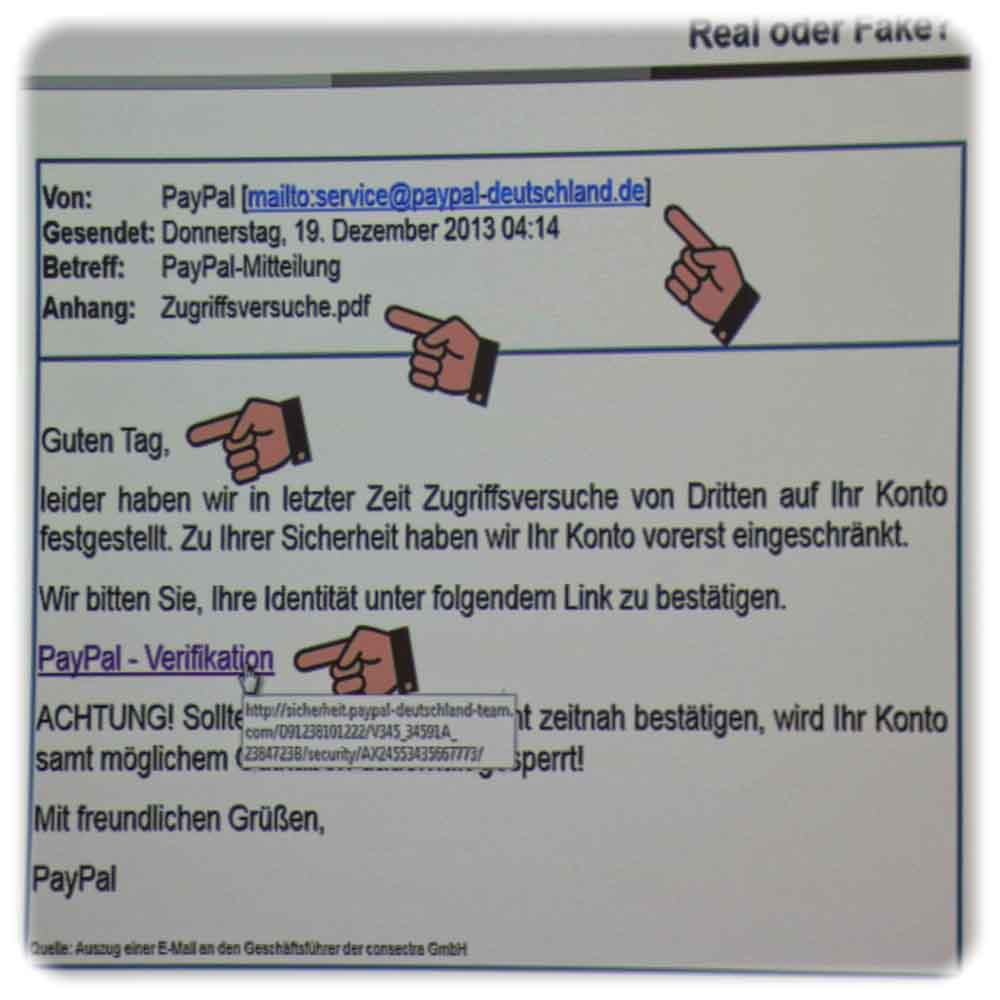

An vielen Indizien lässt sich erkennen, ob eine E-Mail dazu dient, Passwörter abzufischen („Phishing“) oder aus anderen Gründen gefälscht ist: Kann die Absenderadresse stimmen? Ist ein verdächtiger Anhang beigefügt? Ist die Anrede unpersönlich? Wohin führt der eingebettete Link wirklich? Enthält sich orthografische und grammatikalische Schnitzer? Abb.: Consectra, Repro: hw

Die Sicherheitsexperten Mario Sauter und Markus Beier von der Beratungs-Firma Consectra aus Offenburg haben ein paar Basis-Tipps zum Schutz gegen Cyber-Kriminalität zusammengestellt:

E-Mails:

– Kommt eine E-Mail mit der Aufforderung, die Konto-Zugangsdaten zu verifizieren, andernfalls droht eine Konto-Sperrung, stecken meist Phisher (Passwort-Abfischer) dahinter. Höchst selten schreiben wirklich Sparkassen oder Banken die Kunden per E-Mail an. In jedem Fall die Absenderadresse ganz genau angucken: Steht da wirklich paypal.com oder doch eher paypai.com?

– Anhänge nur öffnen, wenn man sich über deren Absender sicher ist und ein Virenscanner und Firewall aktiv ist. Weil Windows in der Grundeinstellung Dateiendungen ausblendet, können Anhänge versenden, die auf den ersten Blick wie ein PDF erscheinen, hinter denen aber ein gefährliches EXE-Programm steckt.

– Oft versuchen die Phisher die E-Mail-Empfänger durch Droh- oder Gefahrenszenarien zu überrumpeln. Beliebt sind zum Beispiel angebliche Mobilfunk-Rechnungen von mehreren Hundert Euro, die angeblich dem Anhang zu entnehmen sind. Auch behaupten die Cybergangster gern, das Konto des Empfängers werde gesperrt oder ihm drohe ein Prozess, wenn er nicht kooperiere.

– Meist fordern Phishing-Mails die Empfänger auf, auf einen eingebetteten Link zu klicken, der auf den ersten Blick „richtig“ aussieht – zum Beispiel „Sparkasse“ oder „Deutsche Bank“ lautet. Lässt man aber den Mauszeiger über solch einem Link schweben, zeigt ein kleines Fenster die tatsächliche Internetadresse, zu der man per Klick gelangen würde. Meist stecken dahinter nachgebaute Bankenseiten, auf denen ahnungslose Opfer ihre Konto-Zugangsdaten eingeben sollen.

– Anrede: Angesichts der Phishing-Flut verwenden Telekom und andere Unternehmen inzwischen grundsätzlich personalisierte Anreden in E-Mails. Steht da nur ein unpersönliches „Guten Tag“ oder ähnliches, ist dies ein weiteres Indiz für eine gefälschte Mail.

Prinzip Massen-E-Mail: Selbst wenn nur ein Prozent der Angeschriebenen auf die betrügerischen Mails anspringt, haben die Phisher schon einen Gewinn. Foto: Steffen Sledz, Wikipedia, cc3-Lizenz, bearbeitet: hw

Virenwächter und Firwall:

– Mit solchen Schutzprogrammen, wenn sie immer aktiv und aktualisiert sind, reduziert sich das Risiko erfolgreicher Angriffe von außen erheblich.

Fremde Geräte

– Schon oft haben Hacker und Cybergangster die Neugier von Menschen ausgenutzt: Streut man auf einem Firmenparkplatz zum Beispiel rosa Speichersticks, werden die mit einiger Wahrscheinlichkeit von Männern aufgehoben, die weibliche Besitzer dieser Geräte vermuten. Einmal an den Computer angesteckt, können diese Sticks gefährliche Überwachungs- oder Erpresser-Software in ganzen Rechnernetzen verbreiten. Möglich sind solche Schad-Software-Platzierungen übrigens auch mit Kameras, die man an den PC anschließt.

Smartphones

– Beim Scannen von QR-Code Link prüfen

– Bei Installation einer App prüfen, welche Rechte sich das Programm einfordert

– Smartphone nicht aus der Hand geben

– Smartphone mit einer möglichst langen PIN oder Passwort sperren. Eine biometrische Entsperrung reicht nicht: Sowohl die Fingerabdruck-Sensoren wie auch die neue Gesichtserkennung von Apple wurden bereits ausgetrickst.

– Stürzt das Telefon oft ab und verbraucht verdächtig viel Akku-Power und Datenvolumen? Dahinter könnte die Überwachungs-App „FlexiSpy aus den USA stecken, deren Nutzung in Deutschland illegal ist: Sie gaukelt dem Opfer vor, sein oder ihr Telefon sei ausgeschaltet, hat aber in Wirklichkeit das Mikro aktiviert und sendet diese Überwachungsdaten an den eifersüchtigen Gatten, an die Eltern, den Chef oder sonstwen.

Ihre Unterstützung für Oiger.de!

Ohne hinreichende Finanzierung ist unabhängiger Journalismus nach professionellen Maßstäben nicht dauerhaft möglich. Bitte unterstützen Sie daher unsere Arbeit! Wenn Sie helfen wollen, Oiger.de aufrecht zu erhalten, senden Sie Ihren Beitrag mit dem Betreff „freiwilliges Honorar“ via Paypal an:

Vielen Dank!